Une deuxième vulnérabilité impliquant Apache Log4j a été découverte mardi après que les experts en cybersécurité ont passé des jours à tenter de corriger ou d’atténuer l’impact de la faille CVE-2021-44228.

De CVE-2021-44228 à CVE 2021-45046

La description de la nouvelle faille, nommée CVE 2021-45046, indique que la correction de la faille CVE-2021-44228 dans Apache Log4j 2.15.0 a été « incomplète dans certaines configurations ».

Cette situation « pourrait permettre à des attaquants ayant le contrôle des données d’entrée de Thread Context Map (MDC), lorsque la configuration de journalisation utilise un Pattern Layout différent de celui par défaut, avec soit un Context Lookup (par exemple, $${ctx:loginId}) ou un Thread Context Map pattern (%X, %mdc, or %MDC), de créer des données d’entrée malveillantes en utilisant un JNDI Lookup pattern résultant en un déni de service (DOS) », peut-on lire dans la description du CVE.

On y apprend aussi qu’Apache a déjà publié un correctif pour le dernier problème : Log4j 2.16.0.

Les Etats-Unis et l’Europe particulièrement touchés

La faille originale de Log4j, une bibliothèque Java permettant de consigner les messages d’erreur dans les applications, fait la Une des médias depuis la semaine dernière. Les attaques ont commencé le 1er décembre, selon Cloudflare.

Le Centre national de cybersécurité néerlandais (NCSC-NL) a publié une longue liste de logiciels affectés par la vulnérabilité.

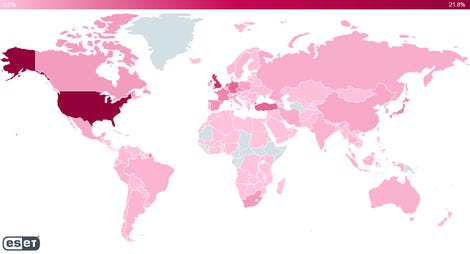

ESET a de son côté publié une carte des pays dans lesquels des tentatives d’exploitation de la faille de Log4j ont eu lieu. Le volume le plus important se situe aux Etats-Unis, au Royaume-Uni, en Turquie, en Allemagne et aux Pays-Bas.

Image : ESET.

Un problème à grande échelle qui va durer

« Le volume de nos détections confirme qu’il s’agit d’un problème à grande échelle qui ne disparaîtra pas de sitôt. Il est certain que les attaquants testent de nombreuses variantes d’exploitation, mais toutes les tentatives ne sont pas nécessairement malveillantes », explique Roman Kováč, Chief Research Officer chez ESET.

« Certaines peuvent être bénignes compte tenu du fait que les chercheurs, les entreprises de sécurité informatique et les tests d’intrusion testent également les exploits à des fins de défense », ajoute-t-il.

De nombreuses entreprises constatent déjà des attaques exploitant la vulnérabilité. La société Armis a indiqué à ZDNet avoir détecté des tentatives d’attaque de log4shell chez plus d’un tiers de ses clients (35 %). Les attaquants ciblent les serveurs physiques, les serveurs virtuels et les caméras IP dans certains cas.

Source : ZDNet.com