En novembre 2020, Microsoft a dévoilé Pluton, un processeur de sécurité que la société a conçu pour contrecarrer certains des types d’attaques de piratage les plus sophistiqués. Mardi, DMLA a déclaré qu’il intégrerait la puce dans ses prochains processeurs Ryzen pour une utilisation dans la série d’ordinateurs portables ThinkPad Z de Lenovo.

Microsoft a déjà utilisé Pluton pour sécuriser les microcontrôleurs Xbox Ones et Azure Sphere contre les attaques impliquant des personnes ayant un accès physique ouvrant des boîtiers d’appareils et effectuant des piratages matériels qui contournent les protections de sécurité. De tels piratages sont généralement effectués par des propriétaires d’appareils qui souhaitent exécuter des jeux ou des programmes non autorisés pour tricher.

Désormais, Pluton évolue pour sécuriser les PC contre les piratages physiques malveillants conçus pour installer des logiciels malveillants ou voler des clés cryptographiques ou d’autres secrets sensibles. Alors que de nombreux systèmes disposent déjà de modules de plate-forme de confiance ou de protections telles que celles d’Intel Extensions de protection logicielle pour sécuriser de telles données, les secrets restent vulnérables à plusieurs types d’attaques.

L’une de ces attaques physiques consiste à placer des fils qui exploitent la connexion entre un TPM et d’autres composants de l’appareil et extraient les secrets qui passent entre les machines. En août dernier, des chercheurs ont révélé une attaque qui n’a pris que 30 minutes pour obtenir la clé BitLocker à partir d’un nouvel ordinateur Lenovo préconfiguré pour utiliser le chiffrement intégral du disque avec un TPM, des paramètres BIOS protégés par mot de passe et UEFI SecureBoot. Le piratage, qui a fonctionné en reniflant la connexion entre le TPM et la puce CMOS, a montré que verrouiller un ordinateur portable avec les dernières défenses n’est pas toujours suffisant.

Une attaque similaire dévoilée trois mois plus tard a montré qu’il était possible d’exploiter une vulnérabilité (maintenant corrigée) dans les processeurs Intel pour vaincre une variété de mesures de sécurité, y compris ceux fournis par BitLocker, les TPM et les restrictions anti-copie. Les attaques connues sous le nom de Spectre et Meltdown ont également souligné à plusieurs reprises la menace d’un code malveillant extrayant des secrets directement d’un processeur, même lorsque les secrets sont stocké dans le SGX d’Intel.

Une nouvelle approche

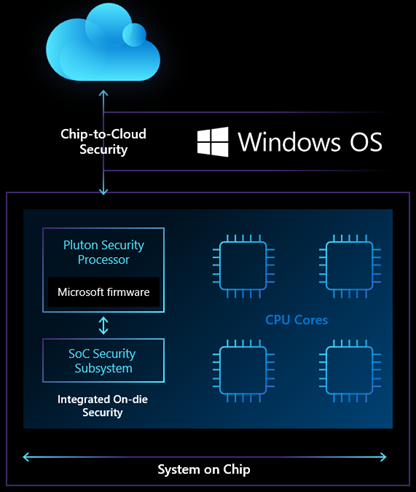

Pluton est conçu pour réparer tout cela. Il est intégré directement dans une matrice CPU, où il stocke les clés de chiffrement et d’autres secrets dans un jardin clos qui est complètement isolé des autres composants du système. Microsoft a déclaré que les données qui y sont stockées ne peuvent pas être supprimées, même lorsqu’un attaquant a installé un logiciel malveillant ou a la pleine possession physique du PC.

L’une des mesures rendant cela possible est une clé unique de cryptographie matérielle sécurisée, ou SHACK. Un SHACK permet de garantir que les clés ne sont jamais exposées en dehors du matériel protégé, même au micrologiciel Pluton lui-même. Pluton sera également responsable de la livraison automatique des mises à jour du micrologiciel via Windows Update. En intégrant étroitement le matériel et les logiciels, Microsoft s’attend à ce que Pluton installe de manière transparente les correctifs de sécurité nécessaires.

« Si je dirige un service informatique de bureau, je veux que les gens exécutent des versions vérifiées de Windows et des applications bureautiques et verrouillent autant que possible pour empêcher toutes sortes de choses malveillantes et non autorisées », a déclaré Joseph FitzPatrick, un pirate informatique et un chercheur spécialisé dans la sécurité des micrologiciels chez SecuringHardware.com. « Pluton est le chemin activé par le matériel pour y arriver. »

Microsoft

Il a déclaré que Pluton empêcherait également les utilisateurs d’exécuter des logiciels qui ont été modifiés sans l’autorisation des développeurs.

« L’avantage est que cela rend les systèmes x86 plus sûrs et fiables en permettant davantage une approche de jardin clos », a déclaré FitzPatrick. « L’inconvénient, ce sont les plaintes typiques concernant les jardins clos. »

Depuis le début, les TPM ont eu une limitation fondamentale : ils n’ont jamais été conçus pour se protéger contre les attaques physiques. Au fil du temps, Microsoft et d’autres ont commencé à utiliser les TPM pour stocker de manière plus sécurisée les clés BitLocker et des secrets similaires. L’approche était bien meilleure que le stockage des clés sur disque, mais comme les chercheurs l’ont démontré, c’était à peine suffisant.

Finalement, Apple et Google ont introduit les puces T2 et Titan pour améliorer les choses. Les puces offraient une certaine garantie contre les attaques physiques, mais les deux étaient essentiellement boulonnées sur des systèmes existants. Pluton, en revanche, est intégré directement dans le CPU.

La puce de sécurité peut être configurée de l’une des trois manières suivantes : en tant que TPM de l’appareil, en tant que processeur de sécurité utilisé dans des scénarios non-TMP tels que la résilience de la plate-forme, ou en tant que quelque chose que les fabricants de PC désactivent avant l’expédition.

Les ordinateurs portables de la série ThinkPad Z équipés de Ryzens intégrés à Pluton seront commencer à expédier en mai. Microsoft mentionné

Les modèles ThinkPad Z13 et Z16 qui utilisent Pluton comme TPM aideront à protéger les informations d’identification Windows Hello en isolant davantage les informations d’identification des attaquants.

Source link