Le Centre national lituanien de cybersécurité (NCSC) a récemment publié un évaluation de trois modèles récents de smartphones fabriqués en Chine : le P40 5G de Huawei, le Mi 10T 5G de Xiaomi et le OnePlus 8T 5G. Les acheteurs américains suffisamment déterminés peuvent trouver le P40 5G sur Amazon et le Mi 10T 5G sur Walmart.com, mais nous ne fournirons pas de liens directs vers ces téléphones, compte tenu des résultats de l’audit de sécurité du NCSC.

Le téléphone Xiaomi comprend des modules logiciels spécialement conçus pour divulguer des données aux autorités chinoises et pour censurer les médias liés à des sujets que le gouvernement chinois considère comme sensibles. Le téléphone Huawei remplace le magasin d’applications Google Play standard par des substituts tiers que le NCSC a trouvé pour héberger un reconditionnement sommaire et potentiellement malveillant d’applications courantes.

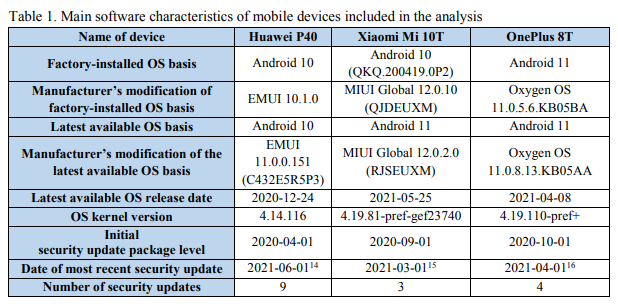

Le P40 de Huawei est toujours bloqué sur Android 10, tandis que Xiaomi est livré avec 10 mais peut être mis à niveau vers 11. Seul le OnePlus 8T est expédié de l’usine avec Android 11 installé.

Le OnePlus 8T 5G – sans doute le téléphone le plus connu et le plus commercialisé des trois – a été le seul à échapper à l’examen minutieux du NCSC sans qu’aucun drapeau rouge ne soit levé.

Xiaomi Mi 10T 5G

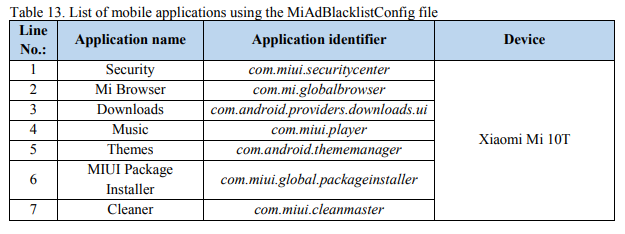

Le NCSC a constaté que sept applications système par défaut sur le téléphone Xiaomi peuvent surveiller le contenu multimédia pour le blocage de l’utilisateur, à l’aide d’un fichier JSON régulièrement téléchargé.

Le Mi 10T 5G de Xiaomi est livré avec un navigateur non standard appelé « Mi Browser ». Le NCSC a trouvé deux composants dans Mi Browser qu’il n’aimait pas : Google Analytics et un module moins familier appelé Sensor Data.

Le module Google Analytics dans Mi Browser peut lire l’historique de navigation et de recherche de l’appareil et peut ensuite envoyer ces données aux serveurs Xiaomi pour une analyse et une utilisation non spécifiées. Le module Google Analytics est activé automatiquement par défaut lors de la première activation du téléphone ou après toute réinitialisation d’usine.

Le NCSC a découvert que le module de Sensor Data collecte des statistiques sur 61 paramètres liés à l’activité de l’application, y compris l’heure d’activation de l’application, la langue utilisée, etc. Ces statistiques sont cryptées et envoyées aux serveurs Xiaomi à Singapour, un pays dont le NCSC note n’est pas couvert par le RGPD de l’UE et a été lié à excessif collecte de données et abus de la vie privée des utilisateurs.

Le NCSC a également constaté que le numéro de téléphone mobile de l’utilisateur est enregistré en silence sur des serveurs à Singapour via un message SMS crypté lors de l’activation des services cloud Xiaomi par défaut. Le numéro de téléphone mobile est envoyé, que l’utilisateur l’associe ou non à un nouveau compte cloud, et le SMS crypté n’est pas visible pour l’utilisateur.

Plusieurs des applications système Xiaomi sur le Mi 10T 5G téléchargent régulièrement un fichier appelé MiAdBlackListConfig à partir de serveurs à Singapour. Dans ce fichier, le NCSC a trouvé 449 enregistrements identifiant des groupes religieux, politiques et sociaux. Les classes logicielles de ces applications Xiaomi utilisent MiAdBlackListConfig pour analyser le multimédia qui pourrait être affiché sur l’appareil et bloquer ce contenu si des mots-clés « indésirables » y sont associés.

Bien que le NCSC ait découvert que le filtrage de contenu réel via MiAdBlackListConfig est désactivé sur les téléphones enregistrés dans l’Union européenne, les téléphones téléchargent toujours régulièrement la liste de blocage elle-même et, selon l’agence, peuvent être réactivés à distance à tout moment.

Huawei P40 5G

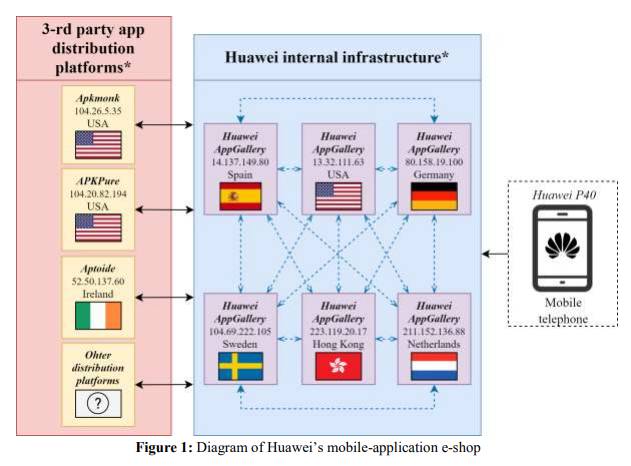

Le NCSC a constaté que les utilisateurs qui recherchent des applications dans l’AppGallery de Huawei sont souvent redirigés vers des référentiels tiers potentiellement non fiables.

Bien que le NCSC n’ait pas trouvé la même classe de modules de logiciels espions et de filtrage de contenu dans le P40 5G de Huawei que dans le Mi 10T 5G, il n’était toujours pas satisfait de l’infrastructure logicielle du téléphone, et pour cause.

Les problèmes les plus évidents du P40 5G proviennent de son remplacement du Play Store de Google par celui de Huawei Galerie d’applications store, qu’il présente comme « un endroit plus sûr pour obtenir toutes vos applications préférées ». Le NCSC a constaté que, si un utilisateur recherche une application particulière dans AppGallery, il sera redirigé silencieusement vers des magasins d’applications tiers si aucune correspondance n’est trouvée dans AppGallery lui-même.

Les plates-formes de distribution tierces que le NCSC a trouvées liées à AppGallery incluent, sans s’y limiter, Apkmonk, APKPure et Aptoide. Le NCSC a utilisé VirusTotal pour analyser plusieurs applications installées via AppGallery et ses plates-formes tierces liées, et il a découvert des logiciels malveillants potentiels sur trois : Réseaux sociaux tout en un, Calculatrice de taraudage de machiniste CNC et « Application Messenger, Light All-in-One, Live Free Chat Pro App ».

Nous ne savons pas combien de sel il faut prendre avec les découvertes spécifiques du NCSC sur les « logiciels malveillants » puisque l’agence n’a procédé à l’ingénierie inverse d’aucune des trois applications que VirusTotal n’aimait pas, et les faux positifs antivirus sur des applications moins connues se produisent avec une certaine régularité. . Cependant, le lien apparemment silencieux d’AppGallery vers des magasins d’applications tiers introduit un véritable risque de compromission de l’appareil.

Bien qu’Apkmonk, APKPure et Aptoide soient tous des « magasins alternatifs » assez connus, ils sont moins bien organisés que le propre Play Store de Google. Aptoide, par exemple, propose à la fois son propre référentiel principal, qui est organisé, numérisé et semble aussi sûr que le Play Store. Mais Aptoide permet également l’auto-hébergement facile des référentiels APK pour tous ceux qui souhaitent télécharger les leurs, qu’il s’agisse d’un utilisateur souhaitant « sauvegarder » des APK qui pourraient disparaître du Play Store, ou d’un développeur hébergeant son propre logiciel d’origine.

La facilité de création de référentiels sur Aptoide – et la prévalence d’applications piratées et piratées sur ses référentiels d’utilisateurs – font des « achats » imprudents des utilisateurs moins informés un risque de sécurité grave, en particulier lorsque ces utilisateurs pourraient ne pas se rendre compte qu’ils ont quitté la sécurité de le courant dominant en premier lieu.

Même les utilisateurs qui ne recherchent pas de logiciels piratés peuvent tomber par inadvertance sur des versions de reconditionnement ou de copie d’applications légitimes ajoutées à des logiciels malveillants, avec une « légitimité » apparente ajoutée en signant à nouveau l’application modifiée ou copiée avec la propre clé du téléchargeur.

Conclusion

Sur la base des conclusions du NCSC, il ne semble pas y avoir de problème avec le téléphone OnePlus, ce qui n’est pas surprenant, car c’est la seule marque des trois qui n’a pas fait l’objet d’un examen négatif répété de la part d’administrations non chinoises.

Les consommateurs particulièrement aventureux et/ou détestant Google pourraient raisonnablement être intéressés par le P40 de Huawei, qui semble plus affligé d’un manque de garde-corps de prévention des logiciels malveillants que de la censure et/ou des logiciels espions directement imposés.

Enfin, nous vous conseillons vivement d’éviter le Xiaomi Mi 10T – sa fonctionnalité de liste de blocage désactivée mais régulièrement mise à jour nous apparaît comme un avertissement de surveillance autoritaire directe qui ne doit pas être ignorée à la légère.

Source link