Aurich Lawson / Getty Images

Il y a, selon certaines estimations, plus de téléphones intelligents sur cette planète que d’êtres humains pour les utiliser. Les personnes qui n’ont jamais utilisé d’ordinateur de bureau utilisent des téléphones intelligents et d’autres appareils mobiles tous les jours et ont une grande partie de leur vie attachée à eux, peut-être plus qu’elles ne le devraient.

En conséquence, les cyber-escrocs ne se concentrent plus sur l’envoi de courriels à des utilisateurs crédules d’ordinateurs personnels (semblant être Les princes nigérians ont besoin d’une aide bancaire) et ont plutôt jeté leur dévolu sur la cible la plus facile des utilisateurs de téléphones portables. Les criminels utilisent des applications pour smartphones et des SMS pour attirer les personnes vulnérables dans des pièges, certains avec des conséquences purement financières, et d’autres qui mettent les victimes en danger physique réel.

j’ai récemment décrit quelques façons postuler un peu d’armure à nos vies numériques, mais les tendances récentes des escroqueries en ligne ont souligné à quel point les smartphones et leurs applications peuvent facilement être retournés contre leurs utilisateurs. Cela vaut la peine d’examiner ces pires scénarios pour aider les autres à les repérer et à les éviter – et nous ne parlons pas seulement d’aider les utilisateurs plus âgés avec cela. Ce truc affecte tout le monde.

PeopleImages / Getty Images

J’ai personnellement été contacté par diverses personnes qui ont été victimes d’escroqueries axées sur les mobiles et par des personnes qui se sont retrouvées exposées et ciblées via des vulnérabilités inattendues créées par des interactions avec des applications mobiles. Pour certains, ces expériences ont brisé leur sentiment de confidentialité et de sécurité, et pour d’autres, ces escroqueries leur ont coûté des milliers (ou des dizaines de milliers) de dollars. À la lumière de cela, cela vaut la peine de vous armer, vous et votre famille, d’informations et de beaucoup de scepticisme.

Hameçonnage par SMS ciblé

Les deux dernières années ont vu une augmentation considérable des escroqueries par hameçonnage par SMS ciblant les données personnelles, en particulier les informations d’identification des sites Web et les données de carte de crédit. Parfois appelés « smishing », les messages de phishing par SMS contiennent généralement un appel à l’action qui motive le destinataire à cliquer sur un lien, un lien qui mène souvent à une page Web destinée à voler des noms d’utilisateur et des mots de passe (ou à faire quelque chose de pire). Ces SMS ne sont pas nouveaux, mais ils sont de plus en plus ciblés.

En 2020, le FTC signalé que les consommateurs américains ont perdu 86 millions de dollars à la suite de SMS frauduleux, et la FCC est allée jusqu’à émettre un avertissement concernant Escroqueries textuelles COVID-19. Bien sûr, bien sûr, vous êtes intelligent et vous ne donneriez jamais vos données personnelles à un message texte sommaire. Mais que se passe-t-il si le texte mentionne votre nom, avec suffisamment d’informations correctes pour vous inquiéter le moins du monde ? Comme un message texte prétendument de votre banque, donnant votre nom, vous demandant de vous connecter pour confirmer ou contester des frais de 500 $ sur votre carte de crédit chez Walmart ?

BrianAJackson / Getty Images

C’est le genre de message que j’ai reçu récemment. Si je n’avais pas lu attentivement le message ou remarqué qu’il provenait d’un faux numéro de téléphone qui n’était pas connecté à ma banque ou que je ne me souvenais pas que je n’avais jamais consenti à aucune communication avec ma banque par SMS, j’aurais peut-être cliqué.

Au lieu de cela, je suis allé dans l’application mobile de ma banque et j’ai trouvé un avis sur la page de connexion indiquant que les clients subissaient des tentatives de fraude par SMS. J’ai pris le lien vers mon ordinateur et j’ai descendu la page à l’aide de wget. Le lien pointait vers un Google App Engine page contenant un lien dans un élément IFRAME vers un site Web russe, qui tentait d’imiter la connexion au site Web de la banque.

Les escroqueries par SMS comme celles-ci sont facilitées par l’exposition des données publiques et l’agrégation de données personnelles par les spécialistes du marketing. Ce type de données est trop souvent collecté dans des bases de données qui sont divulguées ou piratées. Les escrocs peuvent cibler un grand nombre de clients d’une marque spécifique simplement en connectant leur relation à une entreprise avec leurs numéros de téléphone. Je n’ai pas de bonnes données scientifiques sur la prévalence du « smishing » ciblé, mais un échantillon aléatoire de la famille et des amis indique que ce n’est pas seulement un problème passager : dans certains cas, cela constitue la moitié des messages SMS quotidiens qu’ils reçoivent.

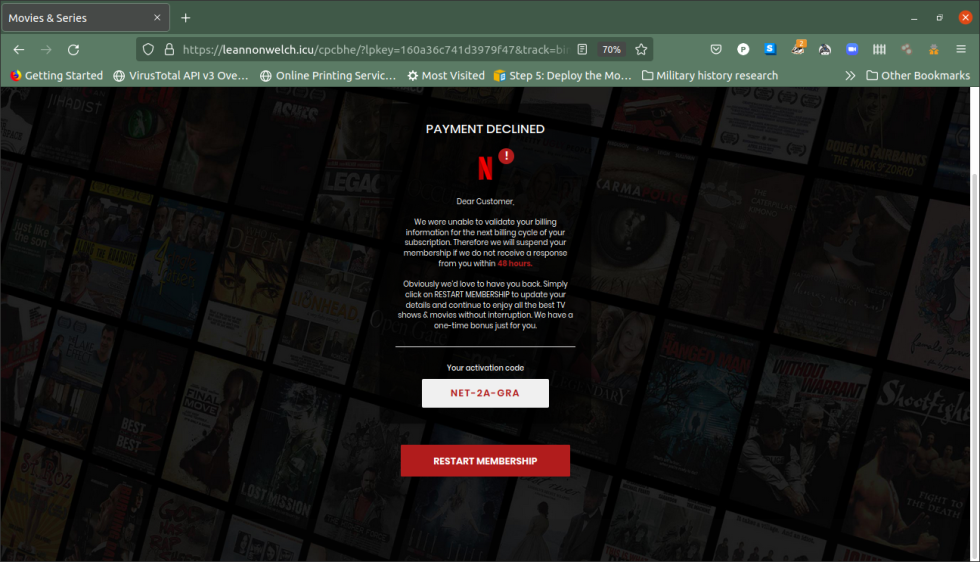

La plupart sont l’équivalent d’annonces Web pop-up. Certains des messages SMS ciblés que j’ai vus sont censés provenir de services courants, comme Netflix, par exemple :

Netflix : [Name], veuillez mettre à jour votre abonnement avec nous pour continuer à regarder. [very sketchy URL]

Le lien sommaire a conduit à un site affirmant que mon dernier paiement avait été refusé, et j’ai eu 48 heures pour réactiver mon compte.

En cliquant sur ce lien, vous accédez à une série de renvois de page alimentés par un site de « tracker » configuré pour filtrer les clics suspects (comme ceux des navigateurs PC), en envoyant uniquement les navigateurs mobiles vers la destination prévue – dans ce cas, un look Netflix- service similaire qui essaie de vous faire vous inscrire en tant que membre. Votre adresse IP est l’un des arguments passés à l’URL finale afin d’éviter les plages indésirables de « clients ».

C’est une arnaque légère, bien sûr. Mais les mêmes sites de suivi sont utilisés par un large éventail d’escroqueries, y compris les escroqueries par SMS et par « fausses alertes » de navigateur mobile. Ces types d’escroqueries comportent souvent un appel urgent à l’action. Un autre angle fréquent consiste à prétendre que l’adresse IP du destinataire « est suivie en raison de virus », avec un lien qui mène à une page de magasin d’applications – généralement une sorte d’application de réseau privé virtuel douteuse qui peut en fait ne rien faire d’autre que collecter « dans -paiements d’applications » via les magasins d’applications Apple ou Google pour un service qui ne fonctionne pas. Ou le service Est-ce que fonctionner, mais pas de la manière que le propriétaire de l’appareil souhaiterait.

Applications polaires et fausses applications

Malgré les efforts déployés par les grandes entreprises pour vérifier la sécurité des applications avant qu’elles ne soient proposées au téléchargement sur les magasins d’applications, les développeurs d’escrocs parviennent régulièrement à glisser des choses désagréables sur les marchés iOS et Android – de mauvaises applications bon marché ou « gratuites » de nombre limité (ou inexistant) utilité qui incitent les utilisateurs à payer de grosses sommes d’argent.

Chanin Wardkhian / Getty Images

Souvent, ces applications sont présentées comme gratuites mais proposent des paiements intégrés, y compris des frais d’abonnement qui entrent automatiquement en vigueur après une très courte « période d’essai » qui peut ne pas être totalement transparente pour l’utilisateur. Souvent appelé « polaire« , des applications comme celle-ci peuvent facturer ce que le développeur souhaite de manière répétée. Et elles peuvent même continuer à générer des frais après qu’un utilisateur a désinstallé l’application.

Pour être sûr que vous n’êtes pas facturé pour les applications que vous avez supprimées, vous devez aller vérifier votre liste d’abonnements (cela fonctionne différemment sur iOS et jeu de Google) et supprimez ceux que vous n’utilisez pas.

Parfois, des applications malveillantes parviennent à passer le contrôle de l’App Store. Lorsqu’ils sont détectés, les comptes de développeur associés aux applications sont généralement suspendus et les applications sont supprimées des magasins et (généralement) des appareils sur lesquels elles ont été installées. Mais les développeurs de ces applications passent souvent simplement à un autre compte de développeur ou utilisent d’autres moyens pour présenter leurs applications aux utilisateurs.

J’ai suivi une campagne d’annonces pop-up qui a conduit les utilisateurs de smartphones vers des applications de « sécurité » sur les deux magasins d’applications, en utilisant de fausses pages d’alertes ressemblant à des alertes de système d’exploitation mobile qui mettaient en garde contre les infections virales sur les appareils. Lorsque les publicités ont détecté un appareil iOS, elles ont fini par ouvrir la page d’une application VPN d’un développeur en Biélorussie qui facturait 10 $ par semaine pour le service. La liste de l’App Store était remplie de (probablement faux) avis 4 étoiles, ainsi que quelques-uns de clients réels qui ont découvert qu’ils avaient été arnaqués.

L’application elle-même fonctionnait, en quelque sorte, elle dirigeait le trafic Internet de tous les utilisateurs via un serveur en Biélorussie, permettant attaques de l’homme du milieu et la collecte d’énormes quantités de données d’utilisateurs.

Bien sûr, un utilisateur d’appareil sophistiqué saurait que ces applications sont frauduleuses et les repérera tout de suite, n’est-ce pas ? Peut-être, mais combien d’utilisateurs iOS et Android ont ce niveau de sophistication ?

Source link